상품 정보

상품 기본설명

칼리 리눅스를 이용한 모의 침투 2Round

상품 상세설명

[해커 플레이북] 제2권은 침투 머신 구축부터 스캐닝, 취약점 검색과 공략, 웹 애플리케이션 모의 침투, 네트워크 침투, 사회공학적 기법, 물리적 공격, 크래킹 등에 사용되는 다양한 도구의 전략적 사용법을 배울 수 있도록 구성한 책이다. 또한, 전략 게임을 하듯이 짜임새 있는 시나리오와 전략을 바탕으로 모의 침투의 전 과정을 실전처럼 생생하면서도 빠른 템포로 재미있게 실습할 수 있도록 구성했다.

목차

1장 프리게임 - 설치

1.1 모의 침투 머신 구축

1.1.1 모의 침투 머신 설정

1.1.2 하드웨어

1.1.3 오픈 소스 대 상용 소프트웨어

1.1.4 박스 설정

1.1.5 칼리 리눅스 설치

1.1.6 윈도 VM

1.1.7 윈도 설정

1.2 학습

1.2.1 메타스플로이터블 2

1.2.2 바이너리 취약점 공격

1.3 요약

2장 공격 준비 - 네트워크 스캐닝

2.1 패시브 디스커버리 - OSINT

2.1.1 Recon-ng(칼리 리눅스)

2.1.2 디스커버 스크립트(칼리 리눅스)

2.1.3 스파이더풋(칼리 리눅스)

2.2 패스워드 사전 생성

2.2.1 워드하운드(칼리 리눅스)

2.2.2 브루트스크레이프(칼리 리눅스)

2.2.3 함락된 리스트를 이용한 이메일 주소와 크레덴셜 찾기

2.2.4 Gitrob - GitHub 분석(칼리 리눅스)

2.2.5 OSINT 데이터 모음

2.3 내·외부 액티브 디스커버리

2.3.1 Masscan(칼리 리눅스)

2.3.2 SPARTA(칼리 리눅스)

2.3.3 HTTP 스크린샷(칼리 리눅스)

2.4 취약점 스캐닝

2.4.1 Rapid7 Nexpose/Tenable Nessus(윈도/칼리 리눅스/OS X)

2.4.2 OpenVAS(칼리 리눅스)

2.5 웹 애플리케이션 스캐닝

2.5.1 웹 스캐닝 과정

2.5.2 웹 애플리케이션 스캐닝

2.5.3 OWASP ZAP 프록시(윈도/칼리 리눅스/OS X)

2.6 Nessus, Nmap, Burp 파싱

2.7 요약

3장 드라이브 - 취약점 공격

3.1 메타스플로이트(윈도우/칼리 리눅스)

3.1.1 칼리 터미널 - 초기화 후 메타스플로이트 시작

3.1.2 메타스플로이트 실행 - 공통 구성 정보 설정 명령

3.1.3 메타스플로이트 실행 - 취약점 공격 후 처리

3.1.4 메타스플로이트 사용해 MS08-067 취약점 공격

3.2 스크립트

3.2.1 WarFTP 공격 예

3.3 프린터

3.4 Heartbleed

3.5 셸 쇼크

3.5.1 셸 쇼크 실습

3.6 Git 저장소 덤핑(칼리 리눅스)

3.7 NoSQLMap(칼리 리눅스)

3.7.1 NoSQLMap 시작

3.8 Elastic Search(칼리 리눅스)

3.8.1 Elastic Search 실습

3.9 요약

4장 스로우 - 수동 웹 애플리케이션 분석 결과

4.1 웹 애플리케이션 모의 침투

4.1.1 SQL 인젝션

4.1.2 수동 SQL 인젝션

4.1.3 XSS 공격

4.1.4 CSRF 공격

4.1.5 세션 토큰

4.1.6 퍼징·입력 추가 검증

4.1.7 다른 OWASP 상위 10개 취약점

4.1.8 기능·비즈니스 로직 테스팅

4.2 요약

5장 래터럴 패스 - 네트워크 침투

5.1 크레덴셜 없이 접속된 네트워크

5.1.1 Responder.py(칼리 리눅스)

5.2 ARP 포이즈닝

5.2.1 카인과 아벨(윈도)

5.2.2 Ettercap(칼리 리눅스)

5.2.3 BDFProxy(칼리 리눅스)

5.2.4 ARP 스푸핑 이후 처리

5.3 관리자가 아닌 크레덴셜로 네트워크 접속

5.3.1 초기 시스템 탐색

5.3.2 그룹 정책 설정

5.3.3 침투 성공 후 추가 팁

5.3.4 권한 상승

5.3.5 Zero To Hero - 리눅스

5.4 관리자 크레덴셜로 네트워크 접속

5.4.1 크레덴셜과 PSExec으로 네트워크 장악

5.4.2 복수의 IP에 PSExec 사용(칼리 리눅스)

5.4.3 WMI를 이용한 우회 침투(윈도)

5.4.4 Kerberos - MS14-068

5.4.5 패스-더-티켓(Pass-the-Ticket)

5.4.6 PostgreSQL을 이용한 우회 침투

5.4.7 캐시 크레덴셜 추출

5.5 도메인 컨트롤러 공격

5.5.1 SMBExec(칼리 리눅스)

5.5.2 PSExec_NTDSGrab(칼리 리눅스)

5.6 퍼시스턴스

5.6.1 Veil과 파워셸

5.6.2 작업 스케줄러를 이용한 퍼시스턴스

5.6.3 골든 티켓

5.6.4 스켈레톤 키

5.6.5 고정 키

5.7 결론

6장 스크린 - 사회공학 기법

6.1 도플갱어 도메인

6.1.1 SMTP 공격

6.1.2 SSH 공격

6.2 피싱

6.2.1 수작업용 피싱 코드(칼리 리눅스)

6.3 피싱 보고서 작성

7장 온사이드 킥 - 물리적으로 접근하는 공격

7.1 무선 공격

7.1.1 패시브 - 식별과 정탐

7.1.2 액티브 공격

7.2 배지 복제

7.2.1 칼리 리눅스 NetHunter

7.3 Kon-boot(윈도/OS X)

7.3.1 윈도에서 Kon-boot 실행

7.3.2 OS X에서 Kon-boot 실행

7.4 특수 장치를 이용한 침투 ? 라즈베리 파이 2

7.5 Rubber Ducky

7.6 결론

8장 쿼터백 스니크 - 백신 우회

8.1 백신 우회

8.1.1 BDF(칼리 리눅스)

8.1.2 백신으로부터 WCE 보호(윈도)

8.1.3 Veil(칼리 리눅스)

8.1.4 SMBExec(칼리 리눅스)

8.1.5 peCloak.py(윈도)

8.1.6 파이썬

8.2 기타 키로거

8.2.1 Nishang을 이용한 키로거

8.2.2 Powersploit를 이용한 키로거

8.3 결론

9장 스페셜 팀 - 크래킹, 취약점 검색, 속임수

9.1 패스워드 크래킹

9.1.1 존 더 리퍼(윈도/칼리 리눅스/OS X)

9.1.2 oclHashcat(윈도/칼리 리눅스)

9.2 취약점 검색

9.2.1 Searchsploit(칼리 리눅스)

9.2.2 BugTraq

9.2.3 Exploit-DB

9.2.4 메타스플로이트 데이터베이스 검색

9.3 팁과 속임수

9.3.1 메타스플로이트에 내장된 RC 스크립트

9.3.2 윈도 스니퍼

9.3.3 UAC 우회

9.3.4 칼리 리눅스 NetHunter

9.3.5 커스텀 리버스 셸 구축

9.3.6 애플리케이션 기반의 방화벽 회피

9.3.7 파워셸

9.3.8 윈도 7·8 호스트로 파일 업로드

9.3.9 피버팅

9.4 상용 도구

9.4.1 Cobalt Strike

9.4.2 Canvas(칼리 리눅스/윈도/OS X)

9.4.3 Core Impact

10장 마지막 2분 공격 - 무명에서 영웅으로

10.1 10야드 전진

10.2 20야드 전진

10.3 30야드 전진

10.4 50야드 전진

10.5 70야드 전진

10.6 80야드 전진

10.7 골 라인

10.8 터치다운

11장 경기 후 분석 - 보고서 작성

부록 교육 정보

01 버그 바운티

02 주요 보안 콘퍼런스

03 강좌

04 무료 강좌

05 해킹 방어 대회

06 최신 정보 얻기

07 블랙햇 해커를 이용한 학습

1.1 모의 침투 머신 구축

1.1.1 모의 침투 머신 설정

1.1.2 하드웨어

1.1.3 오픈 소스 대 상용 소프트웨어

1.1.4 박스 설정

1.1.5 칼리 리눅스 설치

1.1.6 윈도 VM

1.1.7 윈도 설정

1.2 학습

1.2.1 메타스플로이터블 2

1.2.2 바이너리 취약점 공격

1.3 요약

2장 공격 준비 - 네트워크 스캐닝

2.1 패시브 디스커버리 - OSINT

2.1.1 Recon-ng(칼리 리눅스)

2.1.2 디스커버 스크립트(칼리 리눅스)

2.1.3 스파이더풋(칼리 리눅스)

2.2 패스워드 사전 생성

2.2.1 워드하운드(칼리 리눅스)

2.2.2 브루트스크레이프(칼리 리눅스)

2.2.3 함락된 리스트를 이용한 이메일 주소와 크레덴셜 찾기

2.2.4 Gitrob - GitHub 분석(칼리 리눅스)

2.2.5 OSINT 데이터 모음

2.3 내·외부 액티브 디스커버리

2.3.1 Masscan(칼리 리눅스)

2.3.2 SPARTA(칼리 리눅스)

2.3.3 HTTP 스크린샷(칼리 리눅스)

2.4 취약점 스캐닝

2.4.1 Rapid7 Nexpose/Tenable Nessus(윈도/칼리 리눅스/OS X)

2.4.2 OpenVAS(칼리 리눅스)

2.5 웹 애플리케이션 스캐닝

2.5.1 웹 스캐닝 과정

2.5.2 웹 애플리케이션 스캐닝

2.5.3 OWASP ZAP 프록시(윈도/칼리 리눅스/OS X)

2.6 Nessus, Nmap, Burp 파싱

2.7 요약

3장 드라이브 - 취약점 공격

3.1 메타스플로이트(윈도우/칼리 리눅스)

3.1.1 칼리 터미널 - 초기화 후 메타스플로이트 시작

3.1.2 메타스플로이트 실행 - 공통 구성 정보 설정 명령

3.1.3 메타스플로이트 실행 - 취약점 공격 후 처리

3.1.4 메타스플로이트 사용해 MS08-067 취약점 공격

3.2 스크립트

3.2.1 WarFTP 공격 예

3.3 프린터

3.4 Heartbleed

3.5 셸 쇼크

3.5.1 셸 쇼크 실습

3.6 Git 저장소 덤핑(칼리 리눅스)

3.7 NoSQLMap(칼리 리눅스)

3.7.1 NoSQLMap 시작

3.8 Elastic Search(칼리 리눅스)

3.8.1 Elastic Search 실습

3.9 요약

4장 스로우 - 수동 웹 애플리케이션 분석 결과

4.1 웹 애플리케이션 모의 침투

4.1.1 SQL 인젝션

4.1.2 수동 SQL 인젝션

4.1.3 XSS 공격

4.1.4 CSRF 공격

4.1.5 세션 토큰

4.1.6 퍼징·입력 추가 검증

4.1.7 다른 OWASP 상위 10개 취약점

4.1.8 기능·비즈니스 로직 테스팅

4.2 요약

5장 래터럴 패스 - 네트워크 침투

5.1 크레덴셜 없이 접속된 네트워크

5.1.1 Responder.py(칼리 리눅스)

5.2 ARP 포이즈닝

5.2.1 카인과 아벨(윈도)

5.2.2 Ettercap(칼리 리눅스)

5.2.3 BDFProxy(칼리 리눅스)

5.2.4 ARP 스푸핑 이후 처리

5.3 관리자가 아닌 크레덴셜로 네트워크 접속

5.3.1 초기 시스템 탐색

5.3.2 그룹 정책 설정

5.3.3 침투 성공 후 추가 팁

5.3.4 권한 상승

5.3.5 Zero To Hero - 리눅스

5.4 관리자 크레덴셜로 네트워크 접속

5.4.1 크레덴셜과 PSExec으로 네트워크 장악

5.4.2 복수의 IP에 PSExec 사용(칼리 리눅스)

5.4.3 WMI를 이용한 우회 침투(윈도)

5.4.4 Kerberos - MS14-068

5.4.5 패스-더-티켓(Pass-the-Ticket)

5.4.6 PostgreSQL을 이용한 우회 침투

5.4.7 캐시 크레덴셜 추출

5.5 도메인 컨트롤러 공격

5.5.1 SMBExec(칼리 리눅스)

5.5.2 PSExec_NTDSGrab(칼리 리눅스)

5.6 퍼시스턴스

5.6.1 Veil과 파워셸

5.6.2 작업 스케줄러를 이용한 퍼시스턴스

5.6.3 골든 티켓

5.6.4 스켈레톤 키

5.6.5 고정 키

5.7 결론

6장 스크린 - 사회공학 기법

6.1 도플갱어 도메인

6.1.1 SMTP 공격

6.1.2 SSH 공격

6.2 피싱

6.2.1 수작업용 피싱 코드(칼리 리눅스)

6.3 피싱 보고서 작성

7장 온사이드 킥 - 물리적으로 접근하는 공격

7.1 무선 공격

7.1.1 패시브 - 식별과 정탐

7.1.2 액티브 공격

7.2 배지 복제

7.2.1 칼리 리눅스 NetHunter

7.3 Kon-boot(윈도/OS X)

7.3.1 윈도에서 Kon-boot 실행

7.3.2 OS X에서 Kon-boot 실행

7.4 특수 장치를 이용한 침투 ? 라즈베리 파이 2

7.5 Rubber Ducky

7.6 결론

8장 쿼터백 스니크 - 백신 우회

8.1 백신 우회

8.1.1 BDF(칼리 리눅스)

8.1.2 백신으로부터 WCE 보호(윈도)

8.1.3 Veil(칼리 리눅스)

8.1.4 SMBExec(칼리 리눅스)

8.1.5 peCloak.py(윈도)

8.1.6 파이썬

8.2 기타 키로거

8.2.1 Nishang을 이용한 키로거

8.2.2 Powersploit를 이용한 키로거

8.3 결론

9장 스페셜 팀 - 크래킹, 취약점 검색, 속임수

9.1 패스워드 크래킹

9.1.1 존 더 리퍼(윈도/칼리 리눅스/OS X)

9.1.2 oclHashcat(윈도/칼리 리눅스)

9.2 취약점 검색

9.2.1 Searchsploit(칼리 리눅스)

9.2.2 BugTraq

9.2.3 Exploit-DB

9.2.4 메타스플로이트 데이터베이스 검색

9.3 팁과 속임수

9.3.1 메타스플로이트에 내장된 RC 스크립트

9.3.2 윈도 스니퍼

9.3.3 UAC 우회

9.3.4 칼리 리눅스 NetHunter

9.3.5 커스텀 리버스 셸 구축

9.3.6 애플리케이션 기반의 방화벽 회피

9.3.7 파워셸

9.3.8 윈도 7·8 호스트로 파일 업로드

9.3.9 피버팅

9.4 상용 도구

9.4.1 Cobalt Strike

9.4.2 Canvas(칼리 리눅스/윈도/OS X)

9.4.3 Core Impact

10장 마지막 2분 공격 - 무명에서 영웅으로

10.1 10야드 전진

10.2 20야드 전진

10.3 30야드 전진

10.4 50야드 전진

10.5 70야드 전진

10.6 80야드 전진

10.7 골 라인

10.8 터치다운

11장 경기 후 분석 - 보고서 작성

부록 교육 정보

01 버그 바운티

02 주요 보안 콘퍼런스

03 강좌

04 무료 강좌

05 해킹 방어 대회

06 최신 정보 얻기

07 블랙햇 해커를 이용한 학습

책속으로

시큐어 유니버셜 사이버 키튼 Secure Universal Cyber Kittens, 줄여서 SUCK인 대기업이 여러분을 모의 침투 전문가로 고용했다. 이 회사는 최고가 입찰자가 사용할 래의 무기를 개발하고 있는데, 여러분에게 살인면허, 아! 살인이 아니라 해킹 면허를 부여했다. 여러분은 이 회사에 침투해서 온갖 방법을 사용해 비밀거래 내역을 빼낼 수 있는 승인을 받았다.

노트북, 드롭 박스, Rubber Ducky, Proxmark, 케이블 등 장비를 챙기다가 하마터면 큰일이 날 뻔했다. 가장 중요한 『해커 플레이북 2』를 빼먹을 뻔했던 것이다.

아마 가장 곤란한 상황에 처했을 때 책이 도움이 될 것이다. 불현듯 지난번 침투했을 때를 떠올리니 마음이 괴롭다.

배지 몇 개를 복사하고 네트워크에 드롭 박스를 배포한 후 사무실을 나와 간신히 보안요원 사이를 빠져나왔다. 드롭 박스가 SSH 서버에 다시 연결되어 네트워크에 들어왔다. 네트워크에 조용히 머무르면서 그 어떤 IDS 시그니처도 유발하고 싶지 않았다. 지금 무엇을 찾고 있는가? ‘2장. 공격 준비 - 네트워크 스캐닝’으로 가보니 프린터가 생각났다! 다기능 프린터를 면밀히 조사하니 기본 패스워드로 설정된 것을 발견했다. 좋았어! 프린터의 LDAP를 다시 설정하고 netcat 리스너를 설정한 후 액티브 디렉터리 크레덴셜을 획득했다. 이 크레덴셜에 어떤 권한이 있는지 알 수 없어 윈도우 머신에서 psexec를 실행해 커스텀 SMBexec 페이로드 Payload를 사용했다. 이 크레덴셜이 제대로 동작해서 이제 일반 사용자가 됐다.

‘5장. 래터럴 패스 - 네트워크 침투’에 있는 PowerTool로 몇 가지 속임수를 쓴 후 로컬 머신으로 이동해 Mimikatz로 메모리에서 패스워드를 뽑아냈다. 휴! 하고 한숨을 쉬고 나서 생각하니, 이번 공격은 너무 쉬운 것 같았다. 몇 개의 계정에서 패스워드를 뽑아낸 후 도메인 관리자 DA, Domain Admin가 어디 있는지 찾아 이들의 드롭 박스에 연결해 패스워드를 다시 뽑아냈다. 도메인 관리자 크레덴셜로 psexec_ntdsgrab를 사용해 도메인 컨트롤러DC를 덤프한 후 침투 흔적을 지웠다.

잊지 않고 THP를 챙겨 와서 정말 다행이었다!

- 저자 서문 중에서

노트북, 드롭 박스, Rubber Ducky, Proxmark, 케이블 등 장비를 챙기다가 하마터면 큰일이 날 뻔했다. 가장 중요한 『해커 플레이북 2』를 빼먹을 뻔했던 것이다.

아마 가장 곤란한 상황에 처했을 때 책이 도움이 될 것이다. 불현듯 지난번 침투했을 때를 떠올리니 마음이 괴롭다.

배지 몇 개를 복사하고 네트워크에 드롭 박스를 배포한 후 사무실을 나와 간신히 보안요원 사이를 빠져나왔다. 드롭 박스가 SSH 서버에 다시 연결되어 네트워크에 들어왔다. 네트워크에 조용히 머무르면서 그 어떤 IDS 시그니처도 유발하고 싶지 않았다. 지금 무엇을 찾고 있는가? ‘2장. 공격 준비 - 네트워크 스캐닝’으로 가보니 프린터가 생각났다! 다기능 프린터를 면밀히 조사하니 기본 패스워드로 설정된 것을 발견했다. 좋았어! 프린터의 LDAP를 다시 설정하고 netcat 리스너를 설정한 후 액티브 디렉터리 크레덴셜을 획득했다. 이 크레덴셜에 어떤 권한이 있는지 알 수 없어 윈도우 머신에서 psexec를 실행해 커스텀 SMBexec 페이로드 Payload를 사용했다. 이 크레덴셜이 제대로 동작해서 이제 일반 사용자가 됐다.

‘5장. 래터럴 패스 - 네트워크 침투’에 있는 PowerTool로 몇 가지 속임수를 쓴 후 로컬 머신으로 이동해 Mimikatz로 메모리에서 패스워드를 뽑아냈다. 휴! 하고 한숨을 쉬고 나서 생각하니, 이번 공격은 너무 쉬운 것 같았다. 몇 개의 계정에서 패스워드를 뽑아낸 후 도메인 관리자 DA, Domain Admin가 어디 있는지 찾아 이들의 드롭 박스에 연결해 패스워드를 다시 뽑아냈다. 도메인 관리자 크레덴셜로 psexec_ntdsgrab를 사용해 도메인 컨트롤러DC를 덤프한 후 침투 흔적을 지웠다.

잊지 않고 THP를 챙겨 와서 정말 다행이었다!

- 저자 서문 중에서

출판사 서평

미국 아마존 해킹ㆍ보안 분야 베스트셀러!

모의 침투 테스트, 그 두 번째 이야기

전편에 이어 새로운 공격 기법을 배운다보안 분야에서 10년 이상 일했고 지난 8년 간 모의 침투 전문가로 활약해온 저자의 노하우를 실용적이고 대표적인 침투 기술과 과정 속에 담아서 전달한다. 침투 머신 구축부터 스캐닝, 취약점 검색과 공략, 웹 애플리케이션 모의 침투, 네트워크 침투, 사회공학적 기법, 물리적 공격, 크래킹 등에 사용되는 다양한 도구의 전략적 사용법을 배울 수 있다. 또한, 전략 게임을 하듯이 짜임새 있는 시나리오와 전략을 바탕으로 모의 침투의 전 과정을 실전처럼 생생하면서도 빠른 템포로 재미있게 실습할 수 있다. 《해커 플레이북 2》에 업데이트된 공격 기법

Heartbleed | 셸 쇼크(Shellshock) | Kerberos 문제(골든 티켓/스켈레톤 키) | PTH Postgres | 새로운 스피어 피싱 | 더 향상되고 더 저렴한 드롭 박스 | 더 빠르고 향상된 패스워드 크래킹 | 새로운 와이파이 공격 | 더욱 풍부한 파워셸 스크립트 | 권한 상승 공격 | 네트워크 공격 | 좀 더 향상된 우회 침투 기법 | Burp 모듈 | 프린터 익스플로이트 | 백도어 팩토리 | ZAP 프록시 | 고정 키 | NoSQL 인젝션 | 상용 도구(Cobalt Strike, Canvas, Core Impact) | 다양한 실습 | 기타

모의 침투 테스트, 그 두 번째 이야기

전편에 이어 새로운 공격 기법을 배운다보안 분야에서 10년 이상 일했고 지난 8년 간 모의 침투 전문가로 활약해온 저자의 노하우를 실용적이고 대표적인 침투 기술과 과정 속에 담아서 전달한다. 침투 머신 구축부터 스캐닝, 취약점 검색과 공략, 웹 애플리케이션 모의 침투, 네트워크 침투, 사회공학적 기법, 물리적 공격, 크래킹 등에 사용되는 다양한 도구의 전략적 사용법을 배울 수 있다. 또한, 전략 게임을 하듯이 짜임새 있는 시나리오와 전략을 바탕으로 모의 침투의 전 과정을 실전처럼 생생하면서도 빠른 템포로 재미있게 실습할 수 있다. 《해커 플레이북 2》에 업데이트된 공격 기법

Heartbleed | 셸 쇼크(Shellshock) | Kerberos 문제(골든 티켓/스켈레톤 키) | PTH Postgres | 새로운 스피어 피싱 | 더 향상되고 더 저렴한 드롭 박스 | 더 빠르고 향상된 패스워드 크래킹 | 새로운 와이파이 공격 | 더욱 풍부한 파워셸 스크립트 | 권한 상승 공격 | 네트워크 공격 | 좀 더 향상된 우회 침투 기법 | Burp 모듈 | 프린터 익스플로이트 | 백도어 팩토리 | ZAP 프록시 | 고정 키 | NoSQL 인젝션 | 상용 도구(Cobalt Strike, Canvas, Core Impact) | 다양한 실습 | 기타

상품 정보 고시

| 도서명 | 해커 플레이북. 2 |

|---|---|

| 저자 | 피터 킴 |

| 출판사 | 길벗 |

| ISBN | 9791186978337 (1186978333) |

| 쪽수 | 424 |

| 출간일 | 2015-12-30 |

| 사이즈 | 152 * 225 * 17 mm /631g |

| 목차 또는 책소개 | 1장 프리게임 - 설치 1.1 모의 침투 머신 구축 1.1.1 모의 침투 머신 설정 1.1.2 하드웨어 1.1.3 오픈 소스 대 상용 소프트웨어 1.1.4 박스 설정 1.1.5 칼리 리눅스 설치 1.1.6 윈도 VM 1.1.7 윈도 설정 1.2 학습 1.2.1 메타스플로이터블 2 1.2.2 바이너리 취약점 공격 1.3 요약 2장 공격 준비 - 네트워크 스캐닝 2.1 패시브 디스커버리 - OSINT 2.1.1 Recon-ng(칼리 리눅스) 2.1.2 디스커버 스크립트(칼리 리눅스) 2.1.3 스파이더풋(칼리 리눅스) 2.2 패스워드 사전 생성 2.2.1 워드하운드(칼리 리눅스) 2.2.2 브루트스크레이프(칼리 리눅스) 2.2.3 함락된 리스트를 이용한 이메일 주소와 크레덴셜 찾기 2.2.4 Gitrob - GitHub 분석(칼리 리눅스) 2.2.5 OSINT 데이터 모음 2.3 내·외부 액티브 디스커버리 2.3.1 Masscan(칼리 리눅스) 2.3.2 SPARTA(칼리 리눅스) 2.3.3 HTTP 스크린샷(칼리 리눅스) 2.4 취약점 스캐닝 2.4.1 Rapid7 Nexpose/Tenable Nessus(윈도/칼리 리눅스/OS X) 2.4.2 OpenVAS(칼리 리눅스) 2.5 웹 애플리케이션 스캐닝 2.5.1 웹 스캐닝 과정 2.5.2 웹 애플리케이션 스캐닝 2.5.3 OWASP ZAP 프록시(윈도/칼리 리눅스/OS X) 2.6 Nessus, Nmap, Burp 파싱 2.7 요약 3장 드라이브 - 취약점 공격 3.1 메타스플로이트(윈도우/칼리 리눅스) 3.1.1 칼리 터미널 - 초기화 후 메타스플로이트 시작 3.1.2 메타스플로이트 실행 - 공통 구성 정보 설정 명령 3.1.3 메타스플로이트 실행 - 취약점 공격 후 처리 3.1.4 메타스플로이트 사용해 MS08-067 취약점 공격 3.2 스크립트 3.2.1 WarFTP 공격 예 3.3 프린터 3.4 Heartbleed 3.5 셸 쇼크 3.5.1 셸 쇼크 실습 3.6 Git 저장소 덤핑(칼리 리눅스) 3.7 NoSQLMap(칼리 리눅스) 3.7.1 NoSQLMap 시작 3.8 Elastic Search(칼리 리눅스) 3.8.1 Elastic Search 실습 3.9 요약 4장 스로우 - 수동 웹 애플리케이션 분석 결과 4.1 웹 애플리케이션 모의 침투 4.1.1 SQL 인젝션 4.1.2 수동 SQL 인젝션 4.1.3 XSS 공격 4.1.4 CSRF 공격 4.1.5 세션 토큰 4.1.6 퍼징·입력 추가 검증 4.1.7 다른 OWASP 상위 10개 취약점 4.1.8 기능·비즈니스 로직 테스팅 4.2 요약 5장 래터럴 패스 - 네트워크 침투 5.1 크레덴셜 없이 접속된 네트워크 5.1.1 Responder.py(칼리 리눅스) 5.2 ARP 포이즈닝 5.2.1 카인과 아벨(윈도) 5.2.2 Ettercap(칼리 리눅스) 5.2.3 BDFProxy(칼리 리눅스) 5.2.4 ARP 스푸핑 이후 처리 5.3 관리자가 아닌 크레덴셜로 네트워크 접속 5.3.1 초기 시스템 탐색 5.3.2 그룹 정책 설정 5.3.3 침투 성공 후 추가 팁 5.3.4 권한 상승 5.3.5 Zero To Hero - 리눅스 5.4 관리자 크레덴셜로 네트워크 접속 5.4.1 크레덴셜과 PSExec으로 네트워크 장악 5.4.2 복수의 IP에 PSExec 사용(칼리 리눅스) 5.4.3 WMI를 이용한 우회 침투(윈도) 5.4.4 Kerberos - MS14-068 5.4.5 패스-더-티켓(Pass-the-Ticket) 5.4.6 PostgreSQL을 이용한 우회 침투 5.4.7 캐시 크레덴셜 추출 5.5 도메인 컨트롤러 공격 5.5.1 SMBExec(칼리 리눅스) 5.5.2 PSExec_NTDSGrab(칼리 리눅스) 5.6 퍼시스턴스 5.6.1 Veil과 파워셸 5.6.2 작업 스케줄러를 이용한 퍼시스턴스 5.6.3 골든 티켓 5.6.4 스켈레톤 키 5.6.5 고정 키 5.7 결론 6장 스크린 - 사회공학 기법 6.1 도플갱어 도메인 6.1.1 SMTP 공격 6.1.2 SSH 공격 6.2 피싱 6.2.1 수작업용 피싱 코드(칼리 리눅스) 6.3 피싱 보고서 작성 7장 온사이드 킥 - 물리적으로 접근하는 공격 7.1 무선 공격 7.1.1 패시브 - 식별과 정탐 7.1.2 액티브 공격 7.2 배지 복제 7.2.1 칼리 리눅스 NetHunter 7.3 Kon-boot(윈도/OS X) 7.3.1 윈도에서 Kon-boot 실행 7.3.2 OS X에서 Kon-boot 실행 7.4 특수 장치를 이용한 침투 ? 라즈베리 파이 2 7.5 Rubber Ducky 7.6 결론 8장 쿼터백 스니크 - 백신 우회 8.1 백신 우회 8.1.1 BDF(칼리 리눅스) 8.1.2 백신으로부터 WCE 보호(윈도) 8.1.3 Veil(칼리 리눅스) 8.1.4 SMBExec(칼리 리눅스) 8.1.5 peCloak.py(윈도) 8.1.6 파이썬 8.2 기타 키로거 8.2.1 Nishang을 이용한 키로거 8.2.2 Powersploit를 이용한 키로거 8.3 결론 9장 스페셜 팀 - 크래킹, 취약점 검색, 속임수 9.1 패스워드 크래킹 9.1.1 존 더 리퍼(윈도/칼리 리눅스/OS X) 9.1.2 oclHashcat(윈도/칼리 리눅스) 9.2 취약점 검색 9.2.1 Searchsploit(칼리 리눅스) 9.2.2 BugTraq 9.2.3 Exploit-DB 9.2.4 메타스플로이트 데이터베이스 검색 9.3 팁과 속임수 9.3.1 메타스플로이트에 내장된 RC 스크립트 9.3.2 윈도 스니퍼 9.3.3 UAC 우회 9.3.4 칼리 리눅스 NetHunter 9.3.5 커스텀 리버스 셸 구축 9.3.6 애플리케이션 기반의 방화벽 회피 9.3.7 파워셸 9.3.8 윈도 7·8 호스트로 파일 업로드 9.3.9 피버팅 9.4 상용 도구 9.4.1 Cobalt Strike 9.4.2 Canvas(칼리 리눅스/윈도/OS X) 9.4.3 Core Impact 10장 마지막 2분 공격 - 무명에서 영웅으로 10.1 10야드 전진 10.2 20야드 전진 10.3 30야드 전진 10.4 50야드 전진 10.5 70야드 전진 10.6 80야드 전진 10.7 골 라인 10.8 터치다운 11장 경기 후 분석 - 보고서 작성 부록 교육 정보 01 버그 바운티 02 주요 보안 콘퍼런스 03 강좌 04 무료 강좌 05 해킹 방어 대회 06 최신 정보 얻기 07 블랙햇 해커를 이용한 학습 |

사용후기

회원리뷰 총 0개

사용후기가 없습니다.

상품문의

등록된 상품문의

상품문의 총 0개

상품문의가 없습니다.

교환/반품

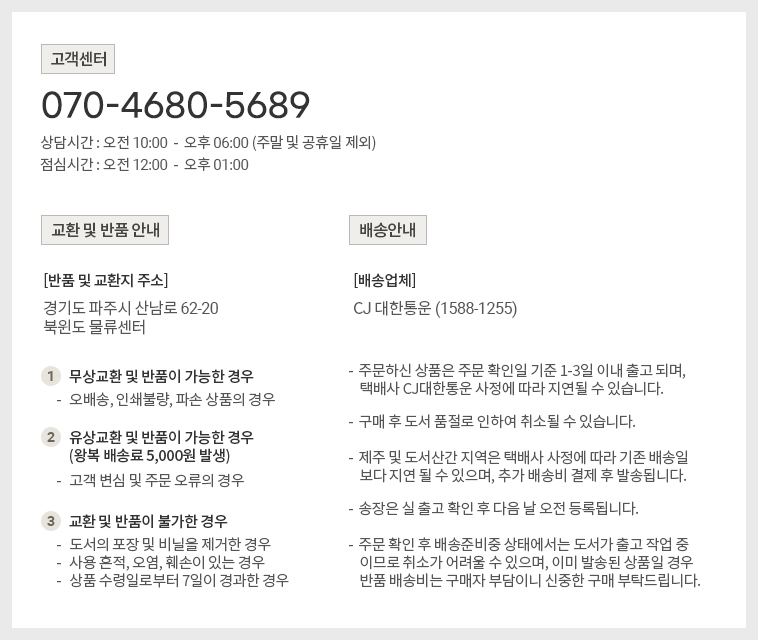

[반품/교환방법]

마이페이지> 주문배송조회 > 반품/교환신청 또는 고객센터 (070-4680-5689)로 문의 바랍니다.

[반품주소]

- 도로명 : (10882) 경기도 파주시 산남로 62-20 (산남동)

- 지번 : (10882) 경기도 파주시 산남동 305-21

[반품/교환가능 기간]

변심반품의 경우 수령 후 14일 이내, 상품의 결함 및 계약내용과 다를 경우 문제점 발견 후 30일 이내

[반품/교환비용]

단순 변심 혹은 구매착오로 인한 반품/교환은 반송료 고객 부담

[반품/교환 불가 사유]

- 소비자의 책임 있는 사유로 상품 등이 손실 또는 훼손된 경우

(단지 확인을 위한 포장 훼손은 제외)

- 소비자의 사용, 포장 개봉에 의해 상품 등의 가치가 현저히 감소한 경우

예) 화장품, 식품, 가전제품(악세서리 포함) 등

- 복제가 가능한 상품 등의 포장을 훼손한 경우

예) 음반/DVD/비디오, 소프트웨어, 만화책, 잡지, 영상 화보집

- 소비자의 요청에 따라 개별적으로 주문 제작되는 상품의 경우 ((1)해외주문도서)

- 디지털 컨텐츠인 eBook, 오디오북 등을 1회 이상 다운로드를 받았을 경우

- 시간의 경과에 의해 재판매가 곤란한 정도로 가치가 현저히 감소한 경우

- 전자상거래 등에서의 소비자보호에 관한 법률이 정하는 소비자 청약철회 제한 내용에 해당되는 경우

* (1) 해외주문도서 : 이용자의 요청에 의한 개인주문상품으로 단순변심 및 착오로 인한 취소/교환/반품 시

‘해외주문 반품/취소 수수료’ 고객 부담 (해외주문 반품/취소 수수료 : ①양서-판매정가의 12%, ②일서-판매정가의 7%를 적용)

[상품 품절]

공급사(출판사) 재고 사정에 의해 품절/지연될 수 있으며, 품절 시 관련 사항에 대해서는 이메일과 문자로 안내드리겠습니다.

[소비자 피해보상, 환불지연에 따른 배상]

- 상품의 불량에 의한 교환, A/S, 환불, 품질보증 및 피해보상 등에 관한 사항은 소비자분쟁해결 기준 (공정거래위원회 고시)에 준하여 처리됩니다.

- 대금 환불 및 환불지연에 따른 배상금 지급 조건, 절차 등은 전자상거래 등에서의 소비자 보호에 관한 법률에 따라 처리함.

![[출간예정] 하나를 비우니 모든 게 달라졌다](http://211.169.249.153/data/item/9791191211146/thumb-9791191211146_60x60.jpg)